Reference

Contents

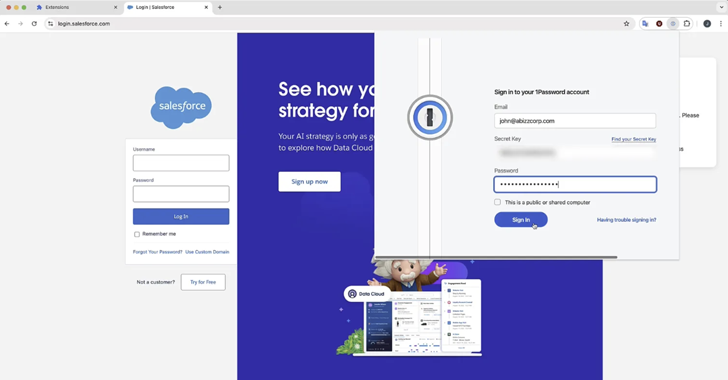

SquareX 연구팀은 새로운 Polymorphic 브라우저 확장 공격을 발견했다. 해당 공격은 설치된 브라우저 확장 프로그램을 복제하여 사용자의 인증 정보를 탈취하는 기법을 사용한다.

- 공격자는 악성 확장 프로그램을 공식 스토어(e.g., Chrome Web Store)에 등록하여 정상적인 유틸리티로 위장한다.

- 이 확장 프로그램은 특정 대상 확장 프로그램의 아이콘, HTML 팝업, 워크플로우 등을 복제하여 정교하게 변형된다.

chrome.managementAPI를 활용해 실제 확장 프로그램을 일시적으로 비활성화하여, 사용자가 가짜 확장을 실제 확장으로 착각하도록 유도한다.- 피해자는 가짜 확장에서 계정 정보를 입력하게 되며, 이 정보가 공격자에게 전달된다.

- 모든 Chromium 기반 브라우저(Google Chrome, Microsoft Edge, Brave, Opera, etc.) 에 영향을 미친다.

보안적 의미 및 위협 수준 이 공격 기법은 상당히 정교하며, 기존의 피싱 기법보다 한 단계 발전된 형태이다. 기존 피싱은 일반적으로 가짜 로그인 페이지를 이용하지만, 이 공격은 브라우저 확장 프로그램 자체를 위조하기 때문에 탐지가 더욱 어렵다.

- 사회공학적 공격 기법 활용: 사용자들은 확장 프로그램의 아이콘과 UI를 신뢰하는 경향이 있기 때문에, 이 점을 악용하여 피해를 유도한다.

- 공식 웹 스토어 배포 가능성: 악성 확장이 Chrome Web Store 같은 공식적인 플랫폼을 통해 유포될 가능성이 있다.

- 기존 보안 솔루션 우회 가능: 일반적인 안티바이러스나 보안 솔루션이 탐지하기 어려울 수 있다.

대응 방안 및 예방 조치 이러한 유형의 공격을 방지하기 위해서는 사용자가 직접 보안 의식을 높이고, 브라우저 확장 프로그램을 보다 신중하게 관리할 필요가 있다.

- 확장 프로그램 다운로드 시 주의

- 반드시 공식 개발자가 제공하는지 확인하고, 다운로드 전에 리뷰 및 평점을 검토할 것.

- 확장 프로그램이 최근에 업데이트되었는지, 다운로드 수가 충분한지를 확인하여 신뢰성을 검토.

- 권한 관리 강화

- 확장 프로그램 설치 후 부여된 권한을 확인하고, 불필요하게 과도한 권한을 요구하는 경우 사용하지 않을 것.

- 브라우저 설정에서 확장 프로그램 관리를 주기적으로 확인하고, 모르는 확장은 삭제.

- Google 및 브라우저 보안 설정 활용

- Chrome 보안 설정에서 확장 프로그램이 관리 API에 접근하는 것을 제한하는 보안 정책을 강화할 것.

- Google의 “Enhanced Safe Browsing”을 활성화하여 의심스러운 확장 프로그램을 자동으로 차단.

- 기업 및 개발자 차원에서의 대응

- 브라우저 개발사(Google, Microsoft 등)는

chrome.managementAPI 사용을 제한하거나 특정 보안 경고 기능을 추가해야 한다. - 웹 스토어 플랫폼에서는 확장 프로그램의 비정상적인 동작을 감지하는 AI 기반 탐지 기능을 강화해야 한다.

- 브라우저 개발사(Google, Microsoft 등)는

Discussion

이번 연구에서 공개된 Polymorphic 확장 프로그램 공격은 브라우저 확장을 통한 사이버 공격이 더욱 진화하고 있음을 시사gks다. 공격자는 사용자의 시각적 인식을 교묘하게 조작하여 보안 시스템을 우회하고 있으며, 이에 대응하기 위해서는 개인과 기업 모두 보안 인식을 더욱 강화해야 한다. 향후 보안 연구자들이 Chrome 및 기타 Chromium 기반 브라우저에서 확장 프로그램의 보안 정책을 더욱 엄격하게 적용하는 방안을 제안할 가능성이 높다. 또한, Google과 같은 기업이 웹 스토어 보안 강화를 위해 AI 탐지 기능을 개선하는 등 추가적인 조치가 필요할 것으로 보인다.